Ещё в мае 2018 года интернет-пользователи с мест сообщали, что некоторые крупные провайдеры блокируют IP-адреса, которых еще нет в выгрузке Роскомнадзора (часть реестра запрещенных сайтов, которая выдаётся интернет-провайдерам для осуществления ограничения доступа к сайтам), но потом они там появляются. К сожалению, мы долгое время не могли придумать методики проверить это предположение. И тут в августе 2018 года сообщество CTF в Петербурге сообщило Леониду Евдокимову о способе гарантированно отправить контролируемый IP-адрес в "выгрузку" в адекватные сроки. И он провел замечательное исследование.

Этот бесплатный WiFi в Московском Метрополитене

При использовании socks5-прокси без пароля для соединения с Telegram из сети MT_FREE Московского Метро (провайдер МаксимаТелеком) через полчаса-час на адрес используемого сервера socks5 приходит сканер (вид программ, используемых хакерами и специалистами по информационной безопасности для проверки компьютеров в сети на какой-либо функционал) с адреса 178.176.30.221 из "клиентской" сети Мегафона. Сканер проверят доступность socks5-прокси. После успешной проверки сканер пытается установить socks5-соединение с сервером из подсети Telegram и произвести обмен данными с ним.

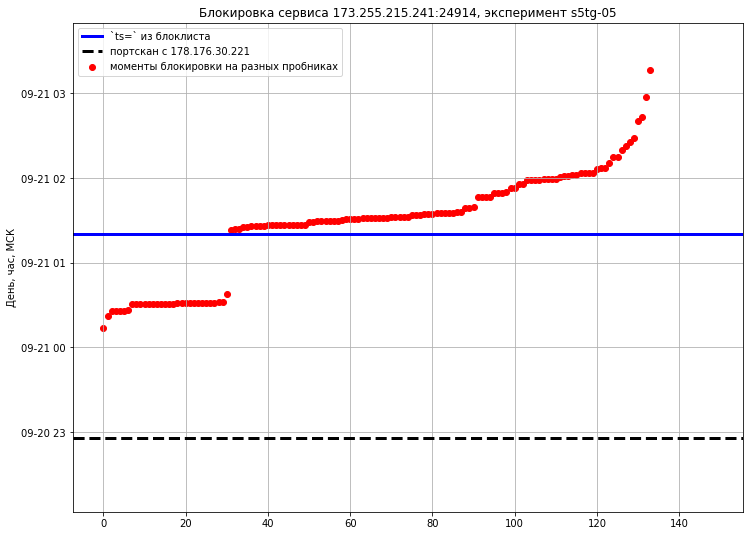

Через час-полтора после прихода сканера НЕКОТОРЫЕ провайдеры начинают блокировать доступ к просканированному серверу: МГТС, МТС, Мегафон, Yota, Билайн и др. Ещё через час-полтора IP-адрес появляется в "выгрузке" и "дельтах" (разновидность "выгрузки"), при этом отметка времени у IP-адреса соответствует времени появления в выгрузке (т.е. нами производилась проверка соответствия метки времени в выгрузке и факт первого появления этого IP-адреса в ней) и "отстаёт" от времени начала блокировки на указанных провайдерах. Полный цикл процесса занимает около двух часов.

Что происходит

Можно предположить, что на сети компании МаксимаТелеком, которая отрицает свою причастность к этим событиям, или аплинков (наиболее вероятно — Мегафон, но может и МТС), расположено оборудование DPI (оборудование для распознавания и фильтрации сетевого трафика), которое выделяет соединения по протоколу socks5, а затем передает эту информацию специальному сканеру, проверяющему доступность Telegram через этот socks5-прокси. Далее информация об IP-адресах, прошедших проверку, отправляется в Роскомнадзор. Одновременно эти IP-адреса волшебным образом распространяются среди группы различных провайдеров для осуществления ограничения доступа к этим IP-адресам.

Вероятно в этом замешаны один или несколько из производителей DPI из числа участников эксперимента с участием Роскомнадзора, о котором писал Рейтер. Ходят слухи, что это Ростовская компания DDoS-GUARD. Но конкретных улик и доказательств не имеется. Эту версию косвенно подтверждает факт того, что эксперименты в июне 2018 года с блокировкой MTProto-proxy на сети Ростелекома тоже происходили в Ростовской области. Если кто-то обладает более подробной информацией — напишите мне (контакты внизу страницы).

Итог

В результате слаженных действий нескольких групп активных граждан был выявлен факт использования ненормативного списка запрещенных интернет-ресурсов. На 25 сентября 2018 года федеральное законодательство России, включая подзаконные нормативные правовые акты, подразумевает ограничение доступа к информации в интернете исключительно через "выгрузки". Иное не допускается. Наличие тайных чёрных списков строго противозаконно.

Результаты исследования Леонид Евдокимов включил в свой доклад на CryptoInstallFest 5. Исходные данные исследования размещены на GitHub. После доклада произошёл небольшой батл в СМИ с участием МаксимаТелеком: Wi-Fi в московском метро используют для выявления прокси-серверов Telegram и «МаксимаТелеком» — об обвинениях в выявлении прокси-серверов для Telegram . Комментарии остальных участников событий на 25 сентября 2018 года отсутствуют.